当前位置:首页 > Nhận định > Kèo vàng bóng đá Genoa vs Monza, 02h45 ngày 28/1: Khách ‘ghi điểm’ 正文

标签:

责任编辑:Giải trí

Nhận định, soi kèo Shams Azar FC vs Chadormalou Ardakan, 19h00 ngày 27/1: Tin vào chủ nhà

Tuy nhiên, ngày cả khi nạn nhân có chi trả để cứu lại dữ liệu quan trọng của mình thì chưa chắc tội phạm mạng đã gửi đúng chìa khóa giải mã.

Do đó, ransomware trở thành cơn ác mộng của các doanh nghiệp, đặc biệt là nhóm doanh nghiệp vừa và nhỏ.

|

| "Cơn ác mộng" ransomware có thể khiến doanh nghiệp phá sản |

Tháng 2 năm nay, Tập đoàn vận tải Úc Toll phát hiện hệ thống máy chủ của mình bị ‘chiếm giữ’ bởi ransomware tên gọi Nefilim. Tháng 5, ransomware tiếp tục đào sâu vào hệ thống máy chủ tập đoàn khiến đội ngũ kỹ thuật của Toll phải tắt máy chủ và dịch vụ ứng dụng cho khách hàng, đồng thời liên hệ Trung tâm Ứng cứu Mạng khẩn cấp Úc nhờ hỗ trợ.

Dù không xác nhận chính thức nhưng hãng Garmin nổi tiếng với các thiết bị đeo thông minh được cho là góp mặt vào danh sách nạn nhân của ransomware vào tháng 7 khi dịch vụ Garmin Connect lẫn ứng dụng di động đều buộc phải ngừng hoạt động để khắc phục sự cố các máy tính của hãng bị mã độc tấn công. Theo Daily Mail, Garmin bị tống tiền 10 triệu USD để khôi phục dữ liệu.

Tháng 8, trường Đại học Utah (Mỹ) bị ransomware chạm tới dữ liệu nhân viên và sinh viên của trường. Ban quản trị trường đã rơi vào tình thế buộc phải trả số tiền chuộc lên đến gần nửa triệu USD để tin tặc không công khai các dữ liệu quan trọng lên mạng.

Gần đây nhất, vào tháng 10 là hàng loạt bệnh viện thuộc các bang Oregon, California và New York (Mỹ) trở thành mục tiêu của nhóm tội phạm mạng Đông Âu với chiến dịch tấn công mạng Wizard Spider hay UNC 1878 với mã độc dạng ransomware, buộc các quan chức liên bang Mỹ kêu gọi các cơ sở chăm sóc sức khỏe củng cố lại hệ thống công nghệ thông tin. Nhận định từ các chuyên gia về các cuộc tấn công này ở mức tệ hại khi việc ngưng trệ hệ thống máy tính dịch vụ y tế tại các bệnh viện có thể dẫn đến nguy hại về nhân mạng.

Theo số liệu công bố từ Acronis Cyber Protect, các bệnh viện tại Mỹ trở thành mục tiêu lớn của tội phạm mạng khi ghi nhận gần 1.000 cuộc tấn công thành công của mã độc tống tiền trong năm 2019.

Việt Nam là quốc gia có tỷ lệ nhiễm mã độc tống tiền (ransomware) cao nhất trong khu vực châu Á – Thái Bình Dương năm 2019 công bố bởi Cục An ninh mạng và Phòng chống tội phạm mạng sử dụng công nghệ cao (Bộ Công an) tháng 10/2020. Không chỉ vậy, Việt Nam cũng có tỷ lệ xảy ra các cuộc tấn công bằng mã độc khai thác tiền điện tử (cryptocurrency) đứng thứ 3 khu vực.

Theo ông Ngô Trần Vũ, Giám đốc Công ty NTS Security, “Doanh nghiệp nhỏ tại Việt Nam luôn đối mặt với nguy cơ bị mã độc tống tiền tấn công bởi những sai lầm mang yếu tố con người khi lên mạng là điều khó tránh khỏi cũng như thiếu hụt nhân sự về IT".

Các giải pháp an ninh mạng kết hợp cho hệ thống máy tính bao gồm tường lửa, mạng riêng ảo, anti-virus, bảo vệ dữ liệu riêng tư khi trực tuyến có thể đem lại hiệu quả bước đầu trong phòng chống ransomware. Doanh nghiệp cũng cần tổ chức đào tạo kiến thức an toàn thông tin đến toàn thể nhân viên để giảm thiểu sai sót.

Các doanh nghiệp vừa và nhỏ thường vận hành trên các hệ thống mạng không được thiết lập chặt chẽ hay đồng nhất, với các máy tính bảo mật lỏng lẻo. Do đó, đây là đối tượng mục tiêu béo bở của tội phạm mạng, đặc biệt là mã độc dạng ransomware.

"Dữ liệu là tài nguyên giá trị sống còn của doanh nghiệp, do đó, doanh nghiệp cần có kế hoạch sao lưu dữ liệu quan trọng bài bản hàng ngày, hàng tuần, hàng tháng bên cạnh sử dụng giải pháp bảo mật. Sao lưu dữ liệu là phương thức hữu hiệu nhất để khôi phục lại dữ liệu trong trường hợp bị mã độc tống tiền mã hóa dữ liệu", ông Ngô Trần Vũ cho biết.

Ngoài ra, cũng cần nâng cao ý thức cảnh giác về bảo mật thông tin, dữ liệu cho toàn thể cán bộ, công nhân viên và người sử dụng, đặc biệt là đội ngũ làm công tác bảo đảm an toàn, an ninh thông tin của công ty.

H.N.

Hơn 245.000 hệ thống sử dụng dịch vụ Windows vẫn có thể bị tấn công thông qua một trong các lỗ hổng nguy hiểm nhất hiện nay, BlueKeep.

" alt="'Cơn ác mộng' ransomware tiếp tục là nỗi lo của nhiều doanh nghiệp"/>'Cơn ác mộng' ransomware tiếp tục là nỗi lo của nhiều doanh nghiệp

Còn tính chung 10 tháng đầu năm 2020, Trung tâm Giám sát an toàn không gian mạng quốc gia (Bộ TT&TT) đã ghi nhận, cảnh báo và hướng dẫn xử lý tổng số 4.161 sự cố tấn công mạng vào các hệ thống thông tin tại Việt Nam, giảm 7,82% so với cùng kỳ 10 tháng đầu năm 2019.

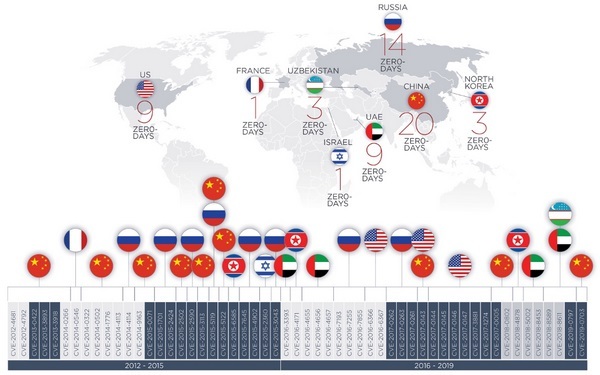

Trong đó, nguy hiểm nhất chính là những lỗ hổng zero-day (hay 0-day). Đây là một thuật ngữ để ám chỉ những lỗ hổng bảo mật chưa được công bố hoặc chưa được khắc phục. Tội phạm mạng sẽ lợi dụng những lỗ hổng này để xâm nhập vào hệ thống máy tính của các doanh nghiệp, tập đoàn để đánh cắp hoặc thay đổi dữ liệu.

Nguy hiểm ở chỗ, zero-day có thể là lỗ hổng phần cứng hoặc phần mềm tồn tại trong nhiều môi trường từ PC đến mobile, từ đám mây (cloud) đến thiết bị IoT (Internet vạn vật). Trong lĩnh vực bảo mật, ngày mà nhà phát triển biết đến sự tồn tại của lỗ hổng nguy hiểm này gọi là ‘ngày 0’, do đó khái niệm zero-day đã ra đời từ đây.

Mặc dù các lỗ hổng này sau khi bị phát hiện sẽ được các nhà phát triển vá ngay lập tức, tuy nhiên người dùng lại ít cập nhật phiên bản mới thường xuyên. Do đó, lỗ hổng zero-day được xem là cực kỳ nguy hiểm đối với người dùng cuối và có thể gây thiệt hại nghiêm trọng cho cơ quan tổ chức nơi sử dụng các thiết bị có lỗ hổng zero-day chưa được cập nhật.

Hiện nay, trên mạng Internet tồn tại cả một thị trường chợ đen giao dịch, mua bán lỗ hổng zero-day hết sức nhộn nhịp. Tuổi thọ trung bình của một lỗ hổng zero-day là 348 ngày trước khi nó được phát hiện hoặc được vá, nhiều lỗ hổng thậm chí còn sống “thọ” hơn thế. Vì thế, tội phạm mạng sẵn sàng trả khoản tiền rất lớn để mua lại các lỗ hổng zero-day.

May mắn là có tội phạm săn tìm lỗ hổng zero-day trên chợ đen thì cũng có chợ trắng nơi săn lỗ hổng lấy thưởng (bug bounty). Các tập đoàn công nghệ lớn như Facebook, Google, Microsoft đều tổ chức các chương trình săn thưởng kiểu này.

Các lỗ hổng phần mềm sau khi được phát hiện sẽ được thông báo trực tiếp tới các công ty sản xuất phần mềm, hoặc bên thứ ba chuyên tổ chức chương trình Bug Bounty như Hackerone, Bugcrowd hay WhiteHub.net, Safevuln.com, BugBounty.vn tại Việt Nam. Sau khi được thông báo và kiểm duyệt thành công, các lỗ hổng này có thể được trả giá từ vài trăm cho tới hàng chục ngàn đô.

|

| Các biện pháp cơ bản để phòng vệ trước một cuộc tấn công zero-day gồm giám sát, thực thi, cập nhật phần mềm, sao lưu dữ liệu (nguồn: Varonis) |

Vì thế, người dùng được khuyến cáo liên tục cập nhật các bản vá trên hệ điều hành (bao gồm cả iOS lẫn Android), cài đặt và cập nhật trình diệt virus. Trên máy tính, các trình điều khiển (drivers) cho thiết bị như VGA, máy in, máy scan và các thiết bị gắn kèm cũng cần phải được cập nhật liên tục.

Với cơ quan chính phủ, có nhiều giải pháp tích hợp để giải quyết vấn đề này. Gần đây, để đảm bảo an toàn thông tin cho hệ thống thông tin của cơ quan chính phủ, Trung tâm CNTT&GSANM phối hợp cùng Kaspersky đã cung cấp miễn phí phần mềm BCY Endpoint Security với các chức năng rà quét, phân tích, phát hiện và xử lý phần mềm độc hại theo thời gian thực, bảo vệ phần mềm phổ biến chống lại các cuộc tấn công zero-day, bảo vệ lướt web an toàn…

BCY Endpoint Security là giải pháp giúp bảo vệ thiết bị đầu cuối, đảm bảo an toàn tối đa cho hệ thống mạng và tích hợp khả năng thống kê, báo cáo từ tổng quan tới chi tiết. Giải pháp hoạt động theo mô hình phần mềm diệt virus quản lý tập trung client/server và được cập nhật thường xuyên.

Nhìn chung, các giải pháp giám sát bảo mật thời gian thực kết hợp rà quét lỗ hổng bảo mật chính là biện pháp căn cơ đối với các cơ quan tổ chức trong việc phòng chống zero-day. Bên cạnh đó, cần liên tục nâng cao nhận thức của người dùng cuối trong các cơ quan tổ chức để hạn chế tối đa lỗ hổng để tin tặc khai thác được.

Phương Nguyễn

Bộ Nội vụ Nga cho biết vừa bắt giữ một tác giả mã độc vào cuối tháng 9, 20 tuổi, đến từ phía Bắc Ossetia–Alania.

" alt="Vì sao cơ quan tổ chức Việt Nam luôn phải đề cao cảnh giác với zero"/>Vì sao cơ quan tổ chức Việt Nam luôn phải đề cao cảnh giác với zero

Nhận định, soi kèo Prachuap vs Chiangrai United, 18h00 ngày 26/1: Thất vọng cửa dưới

TIN LIÊN QUAN:

'Có những học sinh cũng cần phải đánh'

Vụ thầy đánh trò, phụ huynh đã nhầm lẫn

Clip: Thầy giáo đánh dã man nhiều học sinh

Phụ huynh Thái Nguyên đồng tình cách dạy 'yêu cho roi...'

|

Thí sinh tra cứu điểm thiTẠI ĐÂY.

|

| Ảnh Lê Anh Dũng |